Лучшие WordPress-плагины для защиты от вирусов. Лучшие WordPress-плагины для защиты от вирусов Wordpress защита от вирусов

CMS WordPress является хорошо защищенной системой, но в любой системе можно найти уязвимые места. Разработчики WordPress стараются сделать защиту CMS более надежной с каждым новым выпуском, но злоумышленники также не сидят сложа руки. Поэтому, для защиты своего сайта от взлома, вирусов и атак вам придется принимать некоторые меры самостоятельно.

Я могу дать несколько практических советов по защите WordPress, которые помогут вам защитить WordPress сайт от базовых угроз, вирусов и атак .

Основные меры по защите WordPress

Защитить WordPress от базовых угроз не сложно, для этого достаточно предпринять некоторые меры. Для того, чтобы упростить поставленный задачи, я рекомендую воспользоваться плагином "Better WP Security".

После установки и активации плагина на WordPress, пройдите в админку сайта на страницу настроек "Better WP Security", и создайте резервную копию базы данных, на всякий случай.

Затем, для того чтобы позволить плагину производить изменения в файлах вашего сайта и движка, вы должны дать разрешение, нажатием на соответствующую кнопку.

На следующей станице, для того чтобы защитить сайт от базовых атак , необходимо включить эту опцию нажатием на соответствующую кнопку.

Но то еще не все. После того как вы выполните первые требования плагина, перед вами откроется таблица, в которой будут указаны все потенциальные точки уязвимости вашего сайта. Для защиты вашего WordPress сайта необходимо исправить все недочеты в защите.

Устранение уязвимостей WordPress

Перед вами откроется примерно следующая таблица уязвимостей, в которой красным цветом подсвечены критические уязвимости, а желтым и синим подсвечены не критические уязвимости, но их также нужно устранять.

Для примера, я взял стандартный незащищенный блог на WordPress. Давайте вместе устраним все известные нам уязвимости в WordPress.

1. Проверка сложности пароля для всех пользователей

Для того чтобы обеспечить сложными паролями всех пользователей, нужно исправить первую уязвимость. Пройдите по ссылке "Нажмите, чтобы исправить" и на открывшейся странице выберите пункт как на рисунке снизу "Strong Password Role - Subscriber". Тем самым, пароли всех ваших пользователей будут проходить проверку сложности.

2. Убираем дополнительную информацию из заголовка WordPress

WordPress по умолчанию публикует в заголовке сайта много дополнительной информации, которой могут воспользоваться злоумышленники. Для удаления подобной информации поставьте галочку в соответствующем поле. Но будьте внимательны, это действие может повлечь за собой неработоспособность некоторых приложений и сервисов, которые каким либо образом обращаются к вашему блогу через протокол XML-RPC.

3. Скрываем обновления от не администраторов

Третий пункт у нас в порядке, если у вас не так, то рекомендую вам скрыть доступные обновления от не администраторов. Вашим пользователям эта информация все равно будет бесполезной, а вот злоумышленники могут ею воспользоваться.

4. Поменять логин администратора

Аккаунт администратора WordPress по умолчанию имеет логин admin, и об этом все знают. Поэтому ваш сайт взломать проще. Для того чтобы усложнить взлом сайта, рекомендую переименовать ваш администраторский аккаунт. Для этого перейдите по ссылке "Кликните здесь, чтобы переименовать администратора" и введите новое имя администратора в соответствующее поле.

5. Поменяйте ID администратора

Аккаунту администратора по умолчанию присваивается и ID=1, что также заведомо известно злоумышленникам, поэтому этот параметр нужно поменять. Плагин better wp security поменяет ID администратора за один клик.

6. Поменять префикс таблиц базы данных WordPress

По умочанию таблицы базы данных WordPress имеют префикс wp_. Рекомендуется поменять префикс на любой другой. Даже если ваша база данных уже наполнена информацией, то плагин better wp security поменяет префикс таблиц вашей базы без потери данных. Рекомендовано перед этим действием сделать резервную копию базы данных, что мы и сделали в самом начале.

7. Спланируйте создание резервных копий

Для регулярного создания резервной копии вашей базы данных, задайте некоторые условия и введите ваш e-mail, куда будут отправляться копии базы данных. Тем самым вы в любое время сможете восстановить базу данных из копии, при необходимости.

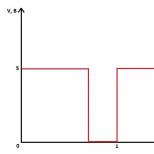

8. Запретить доступ к админке в определенное время

Этот параметр не является критическим, но, все же, если вы переживаете за безопасность вашего WordPress сайта, то пожалуй стоит запретить хаотичный доступ к админке, и разрешить доступ только в определенное время, например в то время, когда вы собираетесь работать с сайтом.

9. Заблокируйте подозрительные хосты

Если вы знаете IP адреса подозрительных хостов, с которых может быть произведена атака на ваш сайт, то занесите эти IP адреса в бан лист, и доступ к сайту с этих IP будет закрыт.

10. Защитить логин от перебора

По умолчанию плагин защищает логин от перебора и после 3-х неудачных попыток блокирует IP адрес.

11. Скрыть админку WordPress

Этот пункт не является критическим, но все же будет полезно скрыть админку WordPress. Скрытие WordPress админки происходит путем переименования директории с админ панелью. Физически админ панель будет лежать в той же папке, но по адресу http://ваш_сайт.ru/wp-admin она будет недоступна.

Скройте админ панель WordPress, для этого введите новые имена для директорий в соответствующие поля и поставьте галочку для включения данной опции.

12. Защитить файл.htaccess и скрыть каталоги от просмотра

Рекомендую вам скрыть каталоги сайта от свободного просмотра, а также защитить файл.htaccess. Также вы можете запретить выполнять различные запросы к сайту через адресную строку. Напоминаю, что данные действия могут вызвать конфликт с некоторыми плагинами и темами.

18. Запрещаем запись файлов wp-config.php и.htaccess

Некоторые пункты были по умолчанию выполнены, поэтому предлагаю вам выполнить наиболее важный 18 пункт защиты, который поможет запретить перезапись файлов wp-config.php и.htacces. Этот пункт очень важен, потому что от сохранности файлов wp-config.php и.htacces может зависеть работоспособность вашего сайта.

20. Переименовать папку с содержимым wp-content

Также вы можете переименовать папку с основным содержимым сайта wp-content. Нестандартное размещение файлов усложнит злоумышленникам доступ к ним.

Система управления контентом WordPress, в силу своей громадной популярности, также привлекает к себе и недоброжелателей. Кроме того, “движок” распространяется бесплатно, поэтому еще больше подвержен риску нарушения безопасности. Сам WordPress является довольно безопасным программным продуктом. “Дыры” начинают открываться, когда пользователь устанавливает плагины и темы.

Небезопасность плагинов и тем

К сожалению, не всегда можно быть уверенными в безопасности и безобидности тем или плагинов. Их платные версии имеют вполне конкретных разработчиков, которые дорожат своей репутацией. В итоге их продукты более высокого качества, и вероятность получить вместе с ними какой-либо зловредный код довольно низка. Но, как подсказывает наш жизненный опыт, из любого правила есть исключения. Некоторые добавляют вполне безобидный код для обеспечения обратной связи, а другие делают это совсем для других целей. Даже в самом “движке” иногда выявляют уязвимости, которые позволяют злоумышленнику внедрить свой код в ее ядро.

Плагины для защиты от вирусов

К счастью, для WordPress существует и целый ряд полезных решений, способных полностью просканировать Ваш ресурс на предмет всякого рода уязвимостей и зловредного кода и в случае обнаружения указать конкретное место их “обитания” или полностью обезвредить. Рассмотрим несколько довольно качественных и надежных плагинов для защиты Вашего WordPress-сайта.

Sucuri Security

Бесплатный плагин Sucuri Security является лидирующим инструментом в области безопасности, благодаря чему используется огромным количеством WordPress-пользователей. Решение обеспечивает сайтам несколько видов и уровней защиты, среди которых можно выделить следующие:

- сканирование всех файлов на наличие вредоносного кода;

- слежение за целостностью файлов;

- протоколирование всех операций, связанных с безопасностью;

- выявление и уведомление о риске попадания сайта в черные списки ESET , Norton , AVG и др.;

- автоматическое выполнение определенных действий в случае обнаружения взлома.

Wordfence Security

Wordfence Security – решение, выполняющее глубокую проверку веб-ресурса на предмет уязвимостей и вредоносного кода не только в файлах тем и плагинов, но и в самом ядре “движка”.

Плагин использует WHOIS -сервисы для мониторинга соединений. Благодаря встроенному фаерволу, он способен блокировать целые сети. Как только будет обнаружена сетевая атака, мгновенно происходит автоматическое обновление набора правил брандмауэра для наиболее эффективного противостояния угрозам.

AntiVirus

Плагин AntiVirus занимается тем, что ежедневно сканирует все файлы сайта (включая темы, базу данных) и отправляет email -отчет на заданный адрес. Кроме того, AntiVirus проводит сканирование и очистку следов также при удалении плагинов.

Quttera Web Malware Scanner

В список сканирования и обнаружения мощного сканера Quttera Web Malware Scanner входят следующие уязвимости:

- вредоносные скрипты;

- троянские черви;

- программы-шпионы;

- бэкдоры;

- эксплойты;

- редиректы;

- вредоносные iframes ;

- обфускация и др.

Помимо этого списка, плагин проверяет на предмет наличия сайта в черных списках.

Anti-Malware Security and Brute-Force Firewall

Дополнение Anti-Malware Security and Brute-Force Firewal l призвано сканировать и обезвреживать известные на сегодняшний день уязвимости, включая скрипты backdoor . Антивирусные базы плагина автоматически обновляются, что позволяет обнаруживать самые свежие вирусы и эксплойты. Плагин имеет встроенный файерволл, блокирующий сетевые угрозы.

Особенностью плагина является предоставление дополнительной защиты для сайта (защита от brute-force- , DDoS -атак, а также проверка целостности ядра WordPress). Для этого необходимо просто зарегистрироваться на сайте gotmls.net .

WP Antivirus Site Protection

Антивирус WP Antivirus Site Protection сканирует все важные, с точки зрения безопасности, файлы сайта, включая темы, плагины и загружаемые файлы в папке uploads . Найденный вредоносный код и вирусы будут немедленно удалены или перемещены в карантин.

Exploit Scanner

Плагин Exploit Scanner занимается исключительно выявлением подозрительного кода (файлы сайта и база данных). Как только что-либо будет обнаружено, администратор сайта сразу будет уведомлен об этом.

Centrora WordPress Security

Комплексное решение Centrora WordPress Security является многогранным инструментом защиты веб-ресурса от всех типов угроз. Оно включает в себя следующие функции:

- поиск зловредного кода, спама, SQL -инъекций;

- присутствие брандмауэра;

- наличие сканера проверки прав доступа;

- выполнение резервного копирования.

Нажмите, пожалуйста, на одну из кнопок, чтобы узнать понравилась статья или нет.

Мне нравится Не нравится

Wordfence Security выполняет глубокую и тщательную проверку сайта на предмет уязвимостей как в самом ядре Wordpress, так и в темах и плагинах.Он использует сервисы WHOIS для мониторинга соединений и способен блокировать целые сети благодаря встроенному брендмауэру . При выявлении новых атак (даже если им подвергся другой сайт с установленным WordFence) происходит автоматическое обновление набора правил брендмауэра для наиболее эффективного противостояния угрозам.

Wordfence Security бесплатен и имеет открытый код, однако предлагаемая подписка позволит еще больше защитить ваш сайт благодаря обновлению брендмауэра, malware-сигнатур и списка «черных» IP-адресов в режиме реального времени

Стоимость премиум-подписки: до $99 в год (имеются значительные скидки при приобретении нескольких ключей или на более длительный срок)

AntiVirus

AntiVirus работает так же, как обычный антивирус - выполняет ежедневное сканирование всего сайта (в том числе тем, и баз данных), отправляя отчет на заданный e-mail. Сканирование и очистка следов выполняются также при удалении плагинов.При обнаружении подозрительных или опасных действий уведомления об этом направляются на тот же электронный адрес и отображаются в админпанели.

Quttera Web Malware Scanner

Очень мощный сканер , который выполняет поиск таких уязвимостей, как вредоносные скрипты, трояны, бэкдоры, черви, программы-шпионы, эксплойты, вредоносные iframes, редиректы, обфускацию и другие нежелательные или опасные изменения кода. Кроме того, плагин проверяет не попал ли ваш сайт в черные списки.Стоимость: бесплатно, однако расширенные возможности, такие как устранение обнаруженных уязвимостей и очистка от вредоносных файлов предоставляется на платной основе (от $119 в год)

Anti-Malware

Anti-Malware сканирует и обезвреживает известные на данный момент уязвимости, включая backdoor-скрипты. Автоматически обновляет антивирусные базы, что позволяет обнаруживать самые свежие вирусы и эксплойты. Встроенный файерволл блокирует внедрение в слайдеры и некоторые другие плагины вируса SoakSoak и других эксплойтов.WP Antivirus Site Protection

WP Antivirus Site Protection сканирует все важные, с точки зрения безопасности, файлы, включая темы, плагины и загружаемые файлы в папке uploads. Найденные зловреды и вирусы будут немедленно удалены или перемещены в карантин.

Exploit Scanner

Exploit Scanner не удаляет подозрительный код - он оставляет это «грязное» дело администратору. Но зато он хорошо выполняет не менее важную и более трудоемкую операцию по его поиску . И будьте уверены он его найдет, будь он в базе данных или в обычных файлах.

Centrora Security

Плагин Centrora Security выполнен по принципу «швейцарского ножа» - это комплексный инструмент для всесторонней защиты сайта от всех типов угроз. Он имеет встроенный firewall , модуль резервного копирования и ряд сканеров, выполняющих проверку прав доступа, поиск зловредного кода, спама, SQL-инъекций и прочих уязвимостей.

Существует множество плагинов для безопасности WordPress, с заявленными функциями антивируса. И многих из них действительно решают ряд потенциальных уязвимостей в данной CMS. Например Wordfence Security, AntiVirus, Anti-Malware и еще десятки аналогичных.

Но вот в качестве антивируса они совершенно непригодны. Ведь это плагины. Любой антивирус «запирающий» те или иные части файловой системы справляется с ними. Бесплатный антивирус - это вообще миф. Постоянное обновление вирусной базы, сканирование со стороннего сервера прочие необходимости явно будут потреблять ресурсы разработчика. Так что любой человек, устанавливающий очередной бесплатный плагин WordPress-антивируса явно обманывает себя и создает иллюзию безопасности.

Когда мои сайты были заражены, я начал копаться в инструментах для лечения. Настоящих, не плагинов, оказалось реально мало. Из них у меня заработал лишь один. Причем он более-менее решил проблемы и до сих пор честно проводит ежедневное сканирование. Это…

ВирусДай - почему работает?

- Это облачный антивирус, не лежит в папке с вашим сайтом

- Автоматическое лечение вирусов

- Делает бекапы файлов до лечения и хранит их у себя

- Встроена файловая система

- Крупный живой проект: ведут дела с CloudLinus, Reg.ru и другими

Как подключить сайт к антивирусу?

В появившийся форме вводим адрес домена и нажимаем «Продолжить самому». Дальше нужно подключить сервер VirusDie к своему, для этого нам предлагаю произвести синхронизацию. Есть 2 варианта:

- Вручную. Скачать PHP-файл для синхронизации и самостоятельно добавить его в корневую папку сайта.

- Автоматически. Указать FTP-доступ (сервер, логин и пароль).

- Как часто сканировать сайт: раз в 6 или 12 часов или 1 раз в день

- Включить / выключить фаервол

- Подключить экспертное обслуживание с гарантией отсутствия вирусов

В принципе все, сразу запускается сканирование. Можно сделать это вручную нажав зеленый кружочек. Если при сканировании были выявлены проблемы - ВирусДай попробуем вылечить. Если не сможет (у меня такое было - 1/50) - покажет на зараженные строчки кода в файловом менеджере и попробует идентифицировать вид заражения.

Ежедневное сканирование

Сколько стоит безопасность с

Подключение одного сайта на год = 1499 рублей. После 3х сайтов по этой цене, можно подключать следующие по 249р. Например: 1499 x 3 + 249 x 7 = 6240 рублей в год за 10 сайтов.

Есть экспертное обслуживание по 4900 (6 месяцев) и 9990 (12 месяцев) рублей. Там вам будут измерять давление и следить, чтобы вы не подавились оливковой косточкой.

Забавно иногда выпадают события в жизни. Мне попался классный курс на Udemy по современным способам защиты и взломов сайтов. Повышая свой уровень квалификации, я проворонил заражение вирусами своего блога. Скорее всего, пользователи WordPress так или иначе сталкивались с симптомами, которые я дальше опишу. Если нет – то вы везунчики. Я сам очень долгое время ничего не цеплял на сайты, думая о том, как все же умудряются заражать свои веб-ресурсы. Еще в 2014 году меня удивляли сообщения на форумах о том, что их сайт с отличной посещалкой просто заразили и увели.

И вот, сегодня утром на почту от моего хостера прилетело письмо, которое меня и озадачило. Да, я был приятно удивлен, что ihc мониторит сайты на наличие малвари, но сообщение, которое гласило о том, что один файл был измен ночью без моего ведома и это подозрение на вирусную активность, вызвало сумбурные эмоции. Фактически, это было подтверждением моих подозрений.

Некоторое время назад я обнаружил, что в метрике есть переходы на сайты, которые у меня просто никак не могут быть прописаны в постах. Когда я попытался найти эти ссылки тупо через поисковик блога, меня редиректило на Apache с сообщением об ошибке. Уже тогда заподозрив неладное, я полез в файл search. php активной темы, в котором увидел обфусцированный код. Тогда это меня поставило в ступор, но в силу нехватки времени не стал копаться дальше. Как оказалось зря. Ведь это и был один из признаков заражения.

Пример закодированной малвари

Я глупо понадеялся на средства обнаружения вредоносного кода от различных сервисов, которыми пещрит интернет. Все они «радостно» сообщали мне о том, что сайт чист как утренняя роса.

Представьте себе парадоксальную ситуацию – есть неработающая функция поиска, есть обфусцированный код на php, чтобы незадачливый веб-мастер не увидел «подарок», а антивирусные сервисы просто молчат.

Но вернемся к нашим баранам, точнее, к сайтам. На всех этих сайтах у меня авторизация двухуровневая. Может, это и спасло от увода сайта хакером. Через два дня после того, как была заражена search.php на мою почту прилетело извещение от ihc.ru о том, что некоторые файлы были изменены и если я ничего не делал, то рекомендуется проверить антивирусом, который предоставляет сам хостинг. Что же, вот и подвернулась возможность потестить этот антивирус, жаль только что в качестве испытуемого попал мой любимый сайт 🙁

Результат проверки, мягко говоря, весьма озадачил меня. Антивирус лопатил сайт минут сорок и потом прислал свой «вердикт». 42 файла были заражены…

Вот тут было в пору хвататься за голову, думая о том, как вообще подобное могло произойти. Само собой, что имел место эксплойт. Но об этом потом.

Нужно было лечить сайт, но для этого его нужно было основательно исследовать. Да, можно было сделать гораздо проще – слить дамп базы, перенести картинки из wp- content и все это перезалить на свежеустановленный движок Вордпресса. Но «легче» – не значит «лучше». Фактически, не зная, что было изменено, можно было ожидать, что дыра появится и на перезалитом сайте. И тут впору было стать новоиспеченным Шерлоком Холмсом, дабы провести полный аудит сайта.

Поиск малвари похож на работу сыщика

Честно скажу, что подобного азарта и интереса я давно не испытывал. Да, мне во многом помог антивирус с хостинга, указав, в каких файлах он нашел изменения. Но и даже он не все смог обнаружить полностью, так как код чередовался обфускацией и банальным hex-кодированием посредством вредоносного js. Нужно было много ручками делать, используя все сторонние инструменты всего лишь в качестве помощников.

Итак, запускаем редактор кода и смотрим на зараженные файлы. На самом деле, в коде они «палятся» достаточно быстро в силу своей зашифрованности. Тем не менее, это далеко не везде. Бывало, что нужно было строчка за строчкой разбирать код php файла и разбираться, что с ним не так. Сразу скажу, что это было с файлами темы. В этом случае очень пригодятся оригинальные файлы темы для сравнения, если точно не уверен, для чего нужна та или иная функция (а ведь правильно написанный вирус должен наследить как можно меньше).

Но давайте все рассмотрим по порядку. Скриншот обфусцированного вирусом кода я уже выложил в начале статьи. При помощи ресурса https://malwaredecoder.com/ можно декодировать его в удобоваримый вид и изучить. В моем случае, некоторые файлы содержали инъекцию. Все это стираем к чертовой матери.

Тем не менее, иногда может попадаться короткий код с инклудом. Как правило, так заражаются index. php и wp- config. php . К сожалению, скриншот такого кода я не стал делать, так как на тот момент не планировал писать статью. По этому коду видно было, что это закодированный через js код вызова определенного файла. Для декодирования 16ричного кода воспользуемся сервисом http://ddecode.com/hexdecoder/ , с помощью которого и определим, что вызывается файл по адресу wp-includes/Text/Diff/.703f1cf4.ico (я опустил полный путь, важна сама суть). Как думаете, стоит ли вызов простого файла иконки кодировать, хоть и относительно простым кодированием? Думаю, ответ очевиден и открываем через блокнот эту «иконку». Естественно, что снова это оказался полностью закодированный файл php. Удаляем его.

Расчистив очевидные файлы, можно переходить на уже не такие очевидные – к файлам тем WordPress. Вот тут обфускация не используется, нужно рыть код. На самом деле, если не знать, что изначально задумывал разработчик, то эта задача весьма творческая, хотя и достаточно быстро решаема. Если не меняли код темы, проще заменить зараженные файлы (антивирус их точно опознал) и идем дальше. Либо можете покопаться как я и найти, что очень часто такого рода вирусы приписывают в файл function. php абсолютно левую функцию, в которой наверняка будет код обращения к sql. В моем случае он выглядит так (форматирование оставил без изменения):

$sq1="SELECT DISTINCT ID, post_title, post_content, post_password, comment_ID, comment_post_ID, comment_author, comment_date_gmt, comment_approved, comment_type, SUBSTRING(comment_content,1,$src_length) AS com_excerpt FROM $wpdb->comments LEFT OUTER JOIN $wpdb->posts ON ($wpdb->comments.comment_post_ID=$wpdb->posts.ID) WHERE comment_approved=\"1\" AND comment_type=\"\" A ND post_author=\"li".$sepr."vethe".$comment_types."mes".$sepr."@".$c_is_approved."gm".$comment_auth."ail".$sepr.".".$sepr."co"."m\" AND post_password=\"\" AND comment_date_gmt >= CURRENT_TIMESTAMP() ORDER BY comment_date_gmt DESC LIMIT $src_count";

Куда эта выборка идет мы уже вычистили. Поэтому спокойно смотрим, в какой функции находится этот код и удаляем всю эту функцию – ее приписала малварь. Но, повторюсь, гораздо проще и лучше перезаписать весь файл из готовой темы, если боитесь что-либо сломать.

Ну и финальный штрих – проверяем число пользователей сайта . Все свои сайты я всегда вел сам. Соответственно, никаких иных пользователей быть не может и не должно. Однако учитывая заражение, легко догадаться, что сайт попытаются умыкнуть и создать своего пользователя с админскими правами. В моем случае это оказался wp.service.controller.2wXoZ . Удаляем его.

Работы проведено много, но есть ли выхлоп? Проверим снова антивирусом, который сообщает о том, что вирусов больше не обнаружено. Все, сайт вылечен.

Итоги

Как видите, вылечить сайт достаточно просто, хотя и время затратно. После лечения нужно предупредить подобные ситуации в дальнейшем. Тут нужно сделать всего несколько шагов:

- Обновите сам WordPress до последней версии. Возможно, что воспользовались эксплойтом для устаревшего движка.

- Прошерстите все плагины. Удалите все ненужные (которые поставили на «будущее» и не используете) и проверьте актуальность уже работающих. Тем не менее, даже выкачав плагин из репозитория WordPress, это не дает вам гарантии того, что этот плагин будет чист. Участились случаи, когда выкупают тот или иной плагин, делают из него малварь и при обновлении на вашем сайте вы столкнетесь с такими же «радостями» как и я. В моем случае, меня заразили как раз так.

- Всегда проверяйте тему. Если публичные – обновляйте. Конечно, лучше, если ее купить на том же templatemonster, хотя и это не дает 100% защиту.

- Не пренебрегайте инструментами типа Wordfence . Хотя бесплатная версия плагина весьма и весьма ограничена, но вы хотя бы будете знать, что на вашем сайте подозрительно стало.

- Раз в месяц не ленитесь прогонять сайт через wpscan, чтобы увидеть какие на нем появились уязвимости.

- Обратите внимание на корень сайта. Там может появиться файл index. html. bak. bak . Это тоже говорит о том, что у вас зараженный сайт (сразу можете править index.php, он 100% заражен)

- Не доверяйте публичным антивирусам сайтов. Толку от них мало.

Я попытался на своем примере показать то, как можно вылечить сайт на WordPress. Антивирус на ihc.ru представляет собой просто сканер малвари. Но и он хорошо упростил работу. Тем не менее, даже если у вашего хостинга нет подобной услуги, можно по приведенному выше алгоритму определить и предупредить заражение.